UTM解決方案與網路安全供應商 Fortinet 公佈在其最新月報中所發現的網路威脅概況。Fortinet的FortiGuard實驗室在10月持續觀察新的 Android 病毒 DroidKungFu 的最新發展,發現它目前已有多個變種病毒,行為也非常近似個人電腦上的惡意軟體。

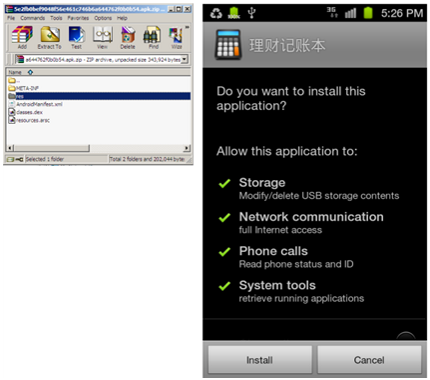

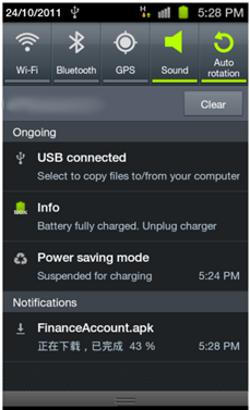

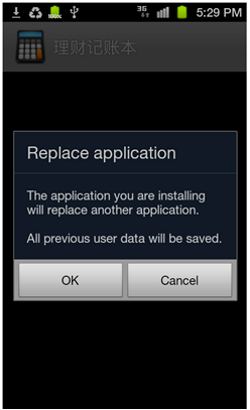

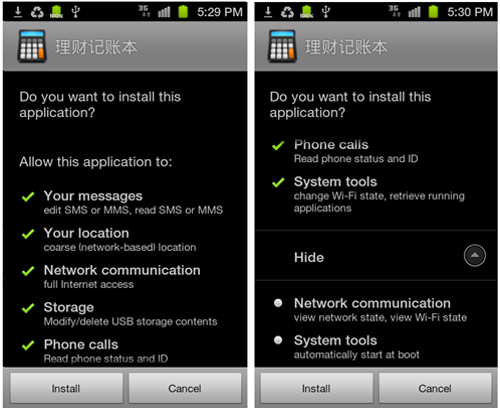

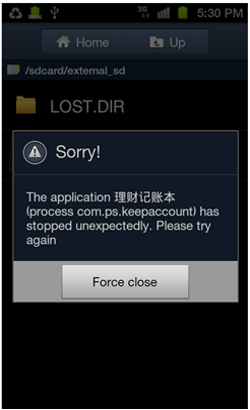

Fortinet資深安全策略專家Derek Manky表示:「DroidKungFu顯然已象徵著手機病毒的新一代進展。先前的Android病毒,例如 Zitmo (Zeus in the Mobile),能夠攔截銀行傳送用來辨識持卡人身份的雙因素(two-factor)認證機制, DroidKungFu 能做的則是更多,它能將自己偽裝成一個合法的VPN客戶端程式,藉由社交工程技術很快地取得行動裝置的根目錄存取權限。一旦DroidKungFu開始執行,將能夠下載更多其它的惡意軟體,在瀏覽器中開啟URL,執行程式並刪除系統裡的檔案。」

短網址轉址服務,例如TinyURL,提供了一個便利的方法來縮短又長又不便的網址,當使用者點擊縮短後的網址之後,會立即被重新導向至原始的網址。由於短網址服務能減少原有網址冗長又無意義的字母數量,非常受網路使用者歡迎。它也常被應用在電子郵件,因為某些電子郵件程式可能會在傳送時破壞郵件中過長的連結。

然而Fortinet發現,短網址服務的優點,也正是其最大的弱點,因為這樣的服務剛好讓網路罪犯能隱匿其惡意連結,趁機感染使用者的系統。Fortinet一向建議使用者在點擊之前,先將滑鼠置於連結之上,看看該連結會不會被重新導向到可疑的網頁。不過這個方法卻不適用於短網址,目前沒有絕對安全的方法能事先判斷點擊短網址之後,是否會被重新導向至一個惡意的網站。

Manky進一步指出:「現今防垃圾郵件的先進技術,已能攔截許多短網址的惡意程式。然而,現在我們發現惡意軟體的設計者,已自行建立他們自己的短網址服務,來規避最新的防垃圾郵件技術。這又是網路罪犯提供犯罪服務(crime as a service,CaaS)的另一個例子。」

一個能判斷短網址是否會指向惡意網站的方法,是觀察連結最後的網址為何。近來多數惡意的短網址服務,都使用.info的網址。另一個方法則是複製有問題的連結,貼到網址過濾工具,例如Fortinet的URL Lookup。無論如何,適當的網頁過濾解決方案仍是必要的,藉由整個網域的解析與檢驗,有助於防範惡意的短網址轉址服務。