| 各種病毒時至今日也可算是百花齊放了,搞得人心惶惶,一旦發現自己的電腦有點異常就認定是病毒在作怪,到處找殺毒軟體,一個不行,再來一個,總之似乎不找到“元兇”誓不甘休一樣,結果病毒軟體是用了一個又一個,或許為此人民幣是用了一張又一張,還是未見“元兇”的蹤影,其實這未必就是病毒在作怪。 這樣的例子並不少見,特別是對於一些初級電腦用戶。下面我就結合個人電腦使用及企業網路維護方面的防毒經驗從以下幾個方面給大家介紹如何判斷是否中了病毒,希望對幫助識別“真毒”有一定幫助! 病毒與軟、硬體故障的區別和聯繫 電腦出故障不只是因為感染病毒才會有的,個人電腦使用過程中出現各種故障現象多是因為電腦本身的軟、硬體故障引起的,網路上的多是由於許可權設置所致。 我們只有充分地瞭解兩者的區別與聯繫,才能作出正確的判斷,在真正病毒來了之時才會及時發現。下面我就簡要列出了分別因病毒和軟、硬體故障引起的一些常見 電腦故障症狀分析。 症狀病毒的入侵的可能性軟、硬體故障的可能性 經常死機:病毒打開了許多檔或佔用了大量記憶體;不穩定(如 記憶體質量差,硬體超頻性能差等);運行了大容量的軟體佔用了大量的記憶體和磁碟空間;使用了一些測試軟體(有許多BUG);硬碟空間不夠等等;運行網路 上的軟體時經常死機也許是由於網路速度太慢,所運行的程式太大,或者自己的工作站硬體配置太低。 系統無法啟動:病毒修改了硬碟的引導資訊,或刪除了某些啟動檔。如引導型病毒引導檔損壞;硬碟損壞或參數設置不正確;系統檔人為地誤刪 除等。 文件打不開:病毒修改了檔格式;病毒修改了檔鏈結位置。文件損壞;硬碟損壞;檔快捷方式對應的鏈結位置發生了變化;原來編輯檔的軟體刪 除了;如果是在局域網中多表現為伺服器中檔存放位置發生了變化,而工作站沒有及時涮新服器的內容(長時間打開了資源管理器)。 經常報告記憶體不夠:病毒非法佔用了大量記憶體;打開了大量的軟體;運行了需記憶體資源的軟體;系統配置不正確;記憶體本就不夠(目前 基本記憶體要求為128M)等。 提示硬碟空間不夠:病毒複製了大量的病毒檔(這個遇到過好幾例,有時好端端的近10G硬碟安裝了一個WIN98或WINNT4.0系統就說沒空間了,一 安裝軟體就提示硬碟空間不夠。硬碟每個分區容量太小;安裝了大量的大容量軟體;所有軟體都集中安裝在一個分區之中;硬碟本身就小;如果是在局域網中系統管 理員為每個用戶設置了工作站用戶的“私人盤”使用空間限制,因查看的是整個網路盤的大小,其實“私人盤”上容量已用完了。 軟碟等設備未訪問時出讀寫信號:病毒感染;軟碟取走了還在打開曾經在軟碟中打開過的檔。 出現大量來歷不明的檔:病毒複製檔;可能是一些軟體安裝中產生的暫存檔案;也或許是一些軟體的配置資訊及運行記錄。 啟動黑屏:病毒感染(記得最深的是98年的4.26,我為CIH付出了好幾千元的代價,那天我第一次開機到了Windows畫面就死機 了,第二次再開機就什麼也沒有了);顯示器故障;顯示卡故障;主板故障;超頻過度;CPU損壞等等資料丟失:病毒刪除了檔;硬碟磁區損壞;因恢復檔而覆蓋 原文件;如果是在網路上的檔,也可能是由於其他用戶誤刪除了。 鍵盤或滑鼠無端地鎖死:病毒作怪,特別要留意“木馬”;鍵盤或滑鼠損壞;主板上鍵盤或滑鼠介面損壞;運行了某個鍵盤或滑鼠鎖定程式,所 運行的程式太大,長時間系統很忙,表現出按鍵盤或滑鼠不起作用。 系統運行速度慢:病毒佔用了記憶體和CPU資源,在後臺運行了大量非法操作;硬體配置低;打開的程式太多或太大;系統配置不正確;如果是運行網路上的程 式時多數是由於你的機器配置太低造成,也有可能是此時網路上正忙,有許多用戶同時打開一個程式;還有一種可能就是你的硬碟空間不夠用來運行程式時作臨時交 換資料用。 系統自動執行操作:病毒在後臺執行非法操作;用戶在註冊表或啟動組中設置了有關程式的自動運行;某些軟體安裝或升級後需自動重啟系統。 通過以上的分析對比,我們知道其實大多數故障都可能是由於人為或軟、硬體故障造成的,當我們發現異常後不要急於下斷言,在殺毒還不能解 決的情況下,應仔細分析故障的特徵,排除軟、硬體及人為的可能性。 病毒的分類及各自的特徵 要真正地識別病毒,及時的查殺病毒,我們還有必要對病毒有一番較詳細的瞭解,而且越詳細越好! 病毒因為由眾多分散的個人或 組織單獨編寫,也沒有一個標準去衡量、去劃分,所以病毒的分類可按多個角度大體去分。 如按傳染物件來分,病毒可以劃分為以下幾類: a、引導型病毒 這類病毒攻擊的物件就是磁片的引導磁區,這樣就能使系統在啟動時獲得優先的執行權,從而達到控制整個系統的目的,這類病毒因為感染的是引導磁區,所以造 成的損失也就比較大,一般來說會造成系統無法正常啟動,但查殺這類病毒也較容易,多數殺毒軟體都能查殺這類病毒,如KV300、KILL系列等。 b、檔型病毒 早期的這類病毒一般是感染以exe、com等為副檔名的可執行檔,這樣的話當你執行某個可執行檔時病毒程式就跟著啟動。近期也有一些病毒感染以 dll、ovl、sys等為副檔名的檔,因為這些檔通常是某程式的配置、鏈結檔,所以執行某程式時病毒也就自動被子載入了。它們載入的方法是通過插入病毒 代碼整段落或分散插入到這些檔的空白位元組中,如CIH病毒就是把自己拆分成9段嵌入到PE結構的可執行檔中,感染後通常檔的位元組數並不見增加,這就是 它的隱蔽性的一面。 c、網路型病毒 這種病毒是近幾來網路的高速發展的產物,感染的物件不再局限于單一的模式和單一的可執行檔,而 是更加綜合、更加隱蔽。現在一些網路型病毒幾乎可以對所有的OFFICE檔進行感染,如WORD、EXCEL、電子郵件等。其攻擊方式也有轉變,從原始的 刪除、修改檔到現在進行檔加密、竊取用戶有用資訊(如黑客程式)等,傳播的途經也發生了質的飛躍,不再局限磁片,而是通過更加隱蔽的網路進行,如電子郵 件、電子廣告等。 d、複合型病毒 把它歸為“複合型病毒”,是因為它們同時具備了“引導型”和“檔型”病毒的某些特點,它們即可以 感染磁片的引導磁區檔,也可以感染某此可執行檔,如果沒有對這類病毒進行全面的清除,則殘留病毒可自我恢復,還會造成引導磁區檔和可執行檔的感染,所以這 類病毒查殺難度極大,所用的殺毒軟體要同時具備查殺兩類病毒的功能。 以上是按照病毒感染的物件來分,如果按病毒的破壞程度來分,我們又可以將病毒劃分為以下幾種: a、良性病毒: 這些病毒之所以把它們稱之為良性病毒,是因為它們入侵的目的不是破壞你的系統,只是想玩一玩而已,多數是一些初級病毒發燒友想測試一下自己的開發病毒程 式的水平。它們並不想破壞你的系統,只是發出某種聲音,或出現一些提示,除了佔用一定的硬碟空間和CPU處理時間外別無其他壞處。如一些木馬病毒程式也是 這樣,只是想竊取你電腦中的一些通訊資訊,如密碼、IP位址等,以備有需要時用。 b、惡性病毒 我們把只對軟體系統造成干擾、竊取 資訊、修改系統資訊,不會造成硬體損壞、資料丟失等嚴重後果的病毒歸之為“惡性病毒”,這類病毒入侵後系統除了不能正常使用之外,別無其他損失,系統損壞 後一般只需要重裝系統的某個部分檔後即可恢復,當然還是要殺掉這些病毒之後重裝系統。 c、極惡性病毒 這類病毒比上述b類病毒損壞的程度又要大些,一般如果是感染上這類病毒你的系統就要徹底崩潰,根本無法正常 啟動,你保分留在硬碟中的有用資料也可能隨之不能獲取,輕一點的還只是刪除系統檔和應用程式等。 d、災難性病毒 這類病毒從它的名字我們就可以知道它會給我們帶來的破壞程度,這類病毒一般是破壞磁片的引導磁區檔、修改檔分配表和硬碟分區表,造成系統根本無法啟動, 有時甚至會格式化或鎖死你的硬碟,使你無法使用硬碟。如果一旦染上這類病毒,你的系統就很難恢復了,保留在硬碟中的資料也就很難獲取了,所造成的損失是非 常巨大的,所以我們進化論什麼時候應作好最壞的打算,特別是針對企業用戶,應充分作好災難性備份,還好現在大多數大型企業都已認識到備份的意義所在,花鉅 資在每天的系統和資料備份上,雖然大家都知道或許幾年也不可能遇到過這樣災難性的後果,但是還是放鬆這“萬一”。我所在的雀巢就是這樣,而且還非常重視這 個問題。如98年4.26發作的CIH病毒就可劃歸此類,因為它不僅對軟體造成破壞,更直接對硬碟、主板的BIOS等硬體造成破壞。 如按其入侵的方式來分為以下幾種: a、源代碼嵌入攻擊型 從它的名字我們就知道這類病毒入侵的主要是高階語言的根源程式,病毒是在根源程式編譯之前插入病毒代碼,最後隨根源程式一起被編譯成可執行檔,這樣剛生 成的檔就是帶毒檔。當然這類檔是極少數,因為這些病毒開發者不可能輕易得到那些軟體發展公司編譯前的根源程式,況且這種入侵的方式難度較大,需要非常專業 的編程水平。 b、代碼取代攻擊型 這類病毒主要是用它自身的病毒代碼取代某個入侵程式的整個或部分模組,這類病毒也少見,它主要是攻擊特 定的程式,針對性較強,但是不易被發現,清除起來也較困難。 c、系統修改型 這類病毒主要是用自身程式覆蓋或修改系統中的某些檔來達到調用或替代作業系統中的部分功能,由於是直接感染 系統,危害較大,也是最為多見的一種病毒類型,多為檔型病毒。 d、外殼附加型 這類病毒通常是將其病毒附加在正常程式的頭部或尾部,相當於給程式添加了一個外殼,在被感染的程式執行時, 病毒代碼先被執行,然後才將正常程式調入記憶體。目前大多數檔型的病毒屬於這一類。 有了病毒的一些基本知識後現在我們就可以來檢查你的電腦中是否含有病毒,要知道這些我們可以按以下幾個方法來判斷。 1、反病毒軟體的掃描法 這恐怕是我們絕大數朋友首選,也恐怕是唯一的選擇,現在病毒種類是越來越多,隱蔽的手段也越來越高明,所以給查殺病毒帶來了新的難度,也給反病毒軟體發 展商帶來挑戰。但隨著電腦程式開發語言的技術性提高、電腦網路越來越普及,病毒的開發和傳播是越來越容易了,因而反病毒軟體發展公司也是越來越多了。但目 前比較有名的還是那麼幾個系統的反病毒軟體,如金山毒霸、KV300、KILL、PC-cillin、VRV、瑞星、諾頓等。至於這些反病毒軟體的使用在 此就不必說敘了,我相信大家都有這個水平! 2、觀察法 這一方法只有在瞭解了一些病毒發作的症狀及常棲身的地方才能準確地觀察到。 如硬碟引導時經常出現死機、系統引導時間較長、運行速度很慢、不能訪問硬碟、出現特殊的聲音或提示等上述在第一大點中出現的故障時,我們首先要考慮的是病 毒在作怪,但也不能一條胡洞走到底,上面我不是講了軟、硬體出現故障同樣也可能出現那些症狀嘛!對於如屬病毒引起的我們可以從以下幾個方面來觀察: a、記憶體觀察 這一方法一般用在DOS下發現的病毒,我們可用DOS下的“mem/c/p”命令來查看各程式佔用記憶體的情況,從中發現病毒佔用記憶體的情況(一般不 單獨佔用,而是依附在其他程式之中),有的病毒佔用記憶體也比較隱蔽,用“mem/c/p”發現不了它,但可以看到總的基本記憶體640K之中少了那麼區 區1k或幾K。 b、註冊表觀察法 這類方法一般適用於近來出現的所謂黑客程式,如木馬程式,這些病毒一般是通過修改註冊表中的啟 動、載入配置來達到自動啟動或載入的,一般是在如下幾個地方實現: [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion 等等,具體可參考我的另一篇文章——《通通透透看木馬》,在其中對註冊表中可能出現的地方會有一個比較詳盡的分析。 c、系統配置檔觀察法 這類方法一般也是適用于黑客類程式,這類病毒一般在隱藏在system.ini 、wini.ini(Win9x/WinME)和啟動組中,在system.ini檔中有一個"shell=”項,而在wini.ini檔中有 “load= ”、“run= ”項,這些病毒一般就是在這些專案中載入它們自身的程式的,注意有時是修改原有的某個程式。我們可以運行Win9x/WinME中的 msconfig.exe程式來一項一項查看。具體也可參考我的《通通透透看木馬》一文。 d、特徵字串觀察法 這種方法主要是針對 一些較特別的病毒,這些病毒入侵時會寫相應的特徵代碼,如CIH病毒就會在入侵的檔中寫入“CIH”這樣的字串,當然我們不可能輕易地發現,我們可以對主 要的系統檔(如Explorer.exe)運用16進制代碼編輯器進行編輯就可發現,當然編輯之前最好還要要備份,畢竟是主要系統檔。 e、硬碟空間觀察法 有些病毒不會破壞你的系統檔,而僅是生成一個隱藏的檔,這個檔一般內容很少,但所占硬碟空間很大,有時大得讓你的硬碟無法運行一般的程式,但是你查又看 不到它,這時我們就要打開資源管理器,然後把所查看的內容屬性設置成可查看所有屬性的檔(這方法應不需要我來說吧?),相信這個龐然大物一定會到時顯形 的,因為病毒一般把它設置成隱藏屬性的。到時刪除它即可,這方面的例子在我進行電腦網路維護和個人電腦維修過程中見到幾例,明明只安裝了幾個常用程式,為 什麼在C盤之中幾個G的硬碟空間顯示就沒有了,經過上述方法一般能很快地讓病毒顯形的。 來源網址:網路尋找...出處不明...若有網友知道...煩請告知 |

此隨身碟病毒,已經很舊了,大家都知道,目前還有變種eset.exe等等,但解毒位置都大同小異,可以參考此篇文章手動解毒

==================================================================================

一、先行關閉電腦磁碟區的「系統還原」功能。

二、下載病毒快速刪除工具:

三、進入檔案總管(重點!請勿直接點選「我的電腦」進入各磁碟區)

四、使用 CMD 進入 regedit 及 msconfig 檢查相關資訊(確認是否有遺漏)。

五、使用檔案總管進入下列資料夾清除相關檔案(通常病毒會偽裝成隱藏、系統檔,所以要特別留意圖示是半透明的)

六.若上述相關病毒程式及附屬檔案無法刪除時,請下載下列程式進行強制刪除。

(清空該資料夾)

(清除fly.exe;fly32.dll;poor.exe;poor32.dll)

(清空該資料夾)

(清空該資料夾)

(清除amvo*.dll;amvo.exe;amwo*.dll;amwo.exe;avpo*;vpo.exe;Bitkv*.dll;dnsq.dll;drivers\OLD*.tmp;EXPLORER.EXE;fly.exe;fly32.dll;fool*.dll;goods.exe;ieso*;j3ewro.exe;jvvo*;jvvo.exe;jwedsfdo*;kavo*.dll;kavo.exe;kxvo*;kxvo.exe;mcdcsrv32_080417.dll;mmso*.dll;mmso.exe;mmvo*.dll;mmvo.exe;Msi.exe;mxcdcsrv16_080417.dll;OLD*.tmp;poor.exe;poor32.dll;raidiap*.exe;shareb.exe;taso*.dll;taso.exe;tava*.dll;tava.exe;tavo*.dll;tavo.exe;ubs.exe;winhelp1.exe;winpows.exe)

(刪除此開機啟動資料夾中與啟動不相干的程式)

(刪除此開機啟動資料夾中與啟動不相干的程式)

[軟體版本] V1.68.33

[軟體語言] 繁體中文

[軟體簡介] 免安裝

Wsyscheck 是一款手動清理病毒木馬的工具,其目的是簡化病毒木馬的識別與清理工作。

一般來說,對病毒體的判斷主要可以採用檢查路徑、檢查檔名、檢查檔案建立日期、檢查檔案廠商、微軟檔案驗證、檢查啟動項目等方法,Wsyschck 在這些方面均盡量簡化作業,提供相關的資料供您分析。

最終判斷並清理木馬取決於您個人的分析,以及對 Wsyscheck 基本功能的熟悉程度。

[軟體版本] V1.22

[軟體語言] 繁體中文

[軟體簡介] 免安裝

1、處理序項目中的模組搜尋

2、登錄檔項目中的搜尋功能

3、檔案項目中的搜尋功能,分別是 ADS 的列舉 (包含或不包含子目錄)、普通檔案搜尋 (Find Files)

4、BHO 項目的刪除、SSDT 項目的恢復 (Restore)

5、 Advanced Scan

6、隱藏簽章項

7、其它就是內部核心功能

用FOXY抓檔!?三思而後行!完全解析FOXY分享原理!

轉自台灣論壇 — 病毒防駭

作者:莫斯科指揮官

相信有不少人曾經或正在使用FOXY,這篇文章就是要帶你全盤了解FOXY的運作原理!

【希望你能耐著性子看完。】

這篇文看起來很長,但是內容相當容易懂。

如果你深深體悟到使用FOXY的疑慮,歡迎你把這篇文章轉貼給你的好友看。

這篇文寫出來用意就是要大家在使用軟體時都能了解其相關的原理啦

如果你認為本文有轉載價值的話,都歡迎你轉載到其他地方。

當然也請盡到網路禮儀,附上轉貼來源

一、為何它那麼熱!?

我曾經在即時通好友名單中隨機挑選20人來詢問有關FOXY的問題,

而其中15人曾經用過FOXY,可見它有多紅。

為何它紅?根據多半數的網友說法,皆集中於兩個點:方便、快速。

方便這點我能深深體會。比起BT要去找資源檔、eMule要找伺服器,

FOXY單靠一條搜尋棒就能輕鬆找到自己要的東西,

對懶惰的免費主義者絕對是個再好不過的分享平台。

那快速呢?這點在我測試的期間,基本上沒有太大的感覺;

加上系統傳送封包數不斷飆高,且在BT優化世界中

連對Tracker伺服器的連線次數都斤斤計較的狀況下,我不得不對這點打上一個問號。

這點跟FOXY的分享原理有關,先保留,等一下就會提到。

二、是天使,還是惡魔?

在網路社群中,對於FOXY的評價正反兩極都有——

為什麼有的人用FOXY老是中毒卻渾然不知,有的人卻怎麼抓都沒事!?

A. 網路上好壞人都有

各位都知道FOXY是以一個資料夾為一個單位,隨便檔案丟進去就分享出去了;

再者,FOXY搜尋"完完全全"是靠關鍵字(檔名)來搜尋,

不像BT有Torrent當媒介,也沒有eMule的評分機制當後盾;有安全性可言嗎?

B. 下載的檔案性質不同

重點來了,有人說用FOXY下載MP3等性質單純的檔案就好了。

看起來很有道理,但前面已經提到過了:搜尋是以關鍵字(檔名)來搜尋,

檔案要怎樣是隨發佈者高興。

所以如果今天你拿某遊戲當作關鍵字搜尋,那一定會搜尋到不少有關「帳號密碼」

或是「密碼搜尋器」等看起來很棒的程式或檔案。如果你抓了,那你就上當了!

為什麼?下面再解釋。

C. 使用習慣

FOXY 預設是一開機就會啟動,但多半數的使用者根本不知道該如何把它關閉。

這又跟他的分享機制有關係了。

前面已經提到,「分享是以一個資料夾為單位」。

理論上一個資料夾在網路上隨意的分享出去是相當危險的一件事,

況且你還長時間掛在網路上

D. 不明白分享原理

如前面一直強調的,分享原理的確很重要。

有些小朋友根本不知道所謂的「分享資料夾」,看到設定項目就隨便勾,

不小心就把C碟整個分享出去,帶有密碼資訊的cookies也連帶分享出去了!

三、分享原理解析

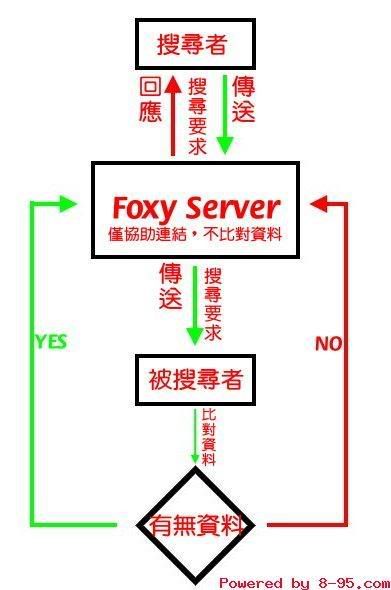

看以下破破的流程圖,就可以大致了解:

圖片位置已經過本人重新上傳,不會有盜連的問題。

這樣幾個疑問就能解釋了——

A. 為何開FOXY就無時無刻的對外丟封包?

因為你必須無時無刻與FOXY伺服器連線,並回應搜尋方的搜尋要求

B. 怎麼就算沒分享任何資料夾或檔案,還是有送大型封包出去?

因為你用FOXY一定會下載檔案,而這些檔案會放到FOXY資料夾中的TEMP資料夾;

基於檔案共享的原則,這個資料夾在FOXY是強制分享的。

至於先前有網友指出:

『FOXY不會理會該設定項目,執意分享所有系統檔案』

的問題,在此稍作解釋:

在下使用的是從官方抓下來的1.9版,

在測試期間(約10天)是沒有出現「非分享資料夾因FOXY分享佔用導致拒絕存取」的問題

所以在下推測這個問題的原因有幾個可能:

1. 使用非官方版本的FOXY(網路上好像有流傳加強版或是改造版的FOXY)

2. 於不明地點抓取舊版本軟體(軟體分享機制可能遭修改)

3. 在下測試時間不夠長

但是根據我的試用心得,透過搜尋可以找到一些系統檔案

以及桌面上的.lnk(捷徑),而且數量還不少!

各位明白了吧?誰會沒事幹在分享資料夾放系統檔案以及桌面上的捷徑?

關於這點要拉長測試時間才能解釋了。

C. 抓的檔案明明就是MP3或是JPG甚至TXT,為何還是中標?

這又跟FOXY的搜尋機制有關了。

FOXY的搜尋機制完完全全是單靠「檔名」以及系統註冊的「檔案類型」

來比對關鍵字搜尋的資料。這樣產生了幾個問題:

1. 檔案合併夾藏惡意程式

會使用命令字元的人都知道一個小技巧——檔案合併。

用簡單的語法就可以合併兩個不相干的檔案,

而只要開啟的程式接受,這兩個檔案都可以正常使用。

這樣一來JPG圖檔跟MP3這類看似單純的檔案也變的不單純了。

參考文獻:台灣微軟Technet技術中心 — 關於合併檔案的項目

http://www.microsoft.com/technet ... sserver2003/zh-cht/

縮址:http://0rz.tw/7a2rq

2. RM/RMVB本身格式的漏洞

這應該不用多解釋了。

有抓過此類影片的網友應該多多少少都有遇到過其中夾藏廣告的影片,

如果今天夾藏的不是廣告,而是一個0大小的惡意網頁,那這樣你又中標了。

參考文獻:看RMVB影片也中招 教你查殺媒體文件病毒(台灣論壇文章)

網址連結因板規規定,所以已經刪除,如需要請 PM。

3. 功能強大卻邪惡的自解檔

有很多好用的程式都是這樣重新封包變木馬的:

先把木馬跟程式綁在一起壓縮,然後做成EXE的自解檔。

有興趣的話可以開WinRAR自己做看看。

設定木馬的存放位置並自動執行正常的程式,

這樣一來看似啟動之後沒有異狀的程式也變成夾藏木馬的「偽」程式了

4. 不良的解壓縮方式

想必很多人看到需要解壓縮的檔案(尤其是需安裝程式)

都是直接跳過解壓縮的步驟,直接選擇Setup來安裝。

嘿嘿,問題就出在這裡!

RAR 預設無論你執行其中的哪個檔案,都會對壓縮檔中的所有檔案做解壓縮;

如果裡面夾藏了像之前的熊貓病毒或是隨身碟病毒,

檔案放到了TEMP暫存資料夾,就能觸發病毒執行了

想必各位看到上面的解析應該都……嗯,心裡想就好。

四、那要怎麼抓的安心,用的放心?

A. 看起來很棒的程式或檔案別抓

像是帳號密碼、改IP、雙視窗、外掛加速等都可能是隻大木馬!

B. 檔案性質與檔案大小相差太大的別抓

像是一個MP3如果只有幾百K,你應該不相信吧?這就別抓!

C. 來源太少的別抓

這其實不是一個好的判斷方式,但這也是最基本的方式。

當然刻意想要散佈病毒得人還是可以開好幾台電腦分享同一個檔案。

D. 老生常談——確實對檔案做掃描

雖然不見得能百分之百靠防護軟體確認檔案安全性,但至少多分保障。

五、結論:還是少用為妙

FOXY是個很好且方便的分享平台,但是極度缺乏檔案的驗證機制或評分機制,

在網路上散佈假檔的環境下,使用者下載幾乎可以說是毫無保障可言。

所以在分享機制尚未健全的情況下,還是少用為妙!

其實只要我們掌握一些病毒的命名規則,我們就能通過殺毒軟件的報告中出現的病毒名來判斷該病毒的一些公有的特性了。

世界上那麼多的病毒,反病毒公司為了方便管理,他們會按照病毒的特性,將病毒進行分類命名。雖然每個反病毒公司的命名規則都不太一樣,但大體都是採用一個統一的命名方法來命名的。一般格式為:<病毒前綴>.<病毒名>.<病毒後綴> 。

病毒前綴是指一個病毒的種類,他是用來區別病毒的種族分類的。不同的種類的病毒,其前綴也是不同的。比如我們常見的木馬病毒的前綴 Trojan ,蠕蟲病毒的前綴是 Worm 等等還有其他的。

病毒名是指一個病毒的家族特徵,是用來區別和標識病毒家族的,如以前著名的CIH病毒的家族名都是統一的「 CIH 」,還有近期鬧得正歡的振蕩波蠕蟲病毒的家族名是「 Sasser 」。

病毒後綴是指一個病毒的變種特徵,是用來區別具體某個家族病毒的某個變種的。一般都採用英文中的26個字母來表示,如Worm.Sasser.b就是指 振蕩波蠕蟲病毒的變種B,因此一般稱為 「振蕩波B變種」或者「振蕩波變種B」。如果該病毒變種非常多(也表明該病毒生命力頑強),可以採用數字與字母混合表示變種標識。

綜上所述,一個病毒的前綴對我們快速的判斷該病毒屬於哪種類型的病毒是有非常大的幫助的。通過判斷病毒的類型,就可以對這個病毒有個大概的評估(當然這需要積累一些常見病毒類型的相關知識,這不在本文討論範圍)。而通過病毒名我們可以利用查找資料等方式進一步瞭解該病毒的詳細特徵。病毒後綴能讓我們知道現在在你機子裡呆著的病毒是哪個變種。

下面附帶一些常見的病毒前綴的解釋(針對我們用得最多的Windows操作系統):

1、系統病毒

系統病毒的前綴為:Win32、PE、Win95、W32、W95等。這些病毒的一般公有的特性是可以感染windows操作系統的 *.exe 和 *.dll 文件,並通過這些文件進行傳播。如CIH病毒。

2、蠕蟲病毒

蠕蟲病毒的前綴是:Worm。這種病毒的公有特性是通過網絡或者系統漏洞進行傳播,很大部分的蠕蟲病毒都有向外發送帶毒郵件,阻塞網絡的特性。比如衝擊波(阻塞網絡),小郵差(髮帶毒郵件)等。

3、木馬病毒、黑客病毒

木馬病毒其前綴是:Trojan,黑客病毒前綴名一般為 Hack 。木馬病毒的公有特性是通過網絡或者系統漏洞進入用戶的系統並隱藏,然後向外界洩露用戶的信息,而黑客病毒則有一個可視的界面,能對用戶的電腦進行遠程控制。木馬、黑客病毒往往是成對出現的,即木馬病毒負責侵入用戶的電腦,而黑客病毒則會通過該木馬病毒來進行控制。現在這兩種類型都越來越趨向於整合了。一般的木馬如QQ消息尾巴木馬 Trojan.QQ3344 ,還有大家可能遇見比較多的針對網絡遊戲的木馬病毒如Trojan.LMir.PSW.60 。這裡補充一點,病毒名中有PSW或者什麼PWD之類的一般都表示這個病毒有盜取密碼的功能(這些字母一般都為「密碼」的英文「password」的縮寫)一些黑客程序如:網絡梟雄(Hack.Nether.Client)等。

4、腳本病毒

腳本病毒的前綴是:Script。腳本病毒的公有特性是使用腳本語言編寫,通過網頁進行的傳播的病毒,如紅色代碼(Script.Redlof)——可不是我們的老大代碼兄。腳本病毒還會有如下前綴:VBS、JS(表明是何種腳本編寫的),如歡樂時光(VBS.Happytime)、十四日(Js.Fortnight.c.s)等。

5、宏病毒

其實宏病毒是也是腳本病毒的一種,由於它的特殊性,因此在這裡單獨算成一類。宏病毒的前綴是:Macro,第二前綴是:Word、Word97、Excel、Excel97(也許還有別的)其中之一。凡是只感染WORD97及以前版本WORD文檔的病毒採用Word97做為第二前綴,格式是:Macro.Word97;凡是只感染WORD97以後版本WORD文檔的病毒採用Word做為第二前綴,格式是:Macro.Word;凡是只感染EXCEL97及以前版本EXCEL文檔的病毒採用Excel97做為第二前綴,格式是:Macro.Excel97;凡是只感染EXCEL97以後版本EXCEL文檔的病毒採用Excel做為第二前綴,格式是:Macro.Excel,依此類推。該類病毒的公有特性是能感染OFFICE系列文檔,然後通過OFFICE通用模板進行傳播,如:著名的美麗莎(Macro.Melissa)。

6、後門病毒

後門病毒的前綴是:Backdoor。該類病毒的公有特性是通過網絡傳播,給系統開後門,給用戶電腦帶來安全隱患。如54很多朋友遇到過的IRC後門Backdoor.IRCBot 。

7、病毒種植程序病毒

這類病毒的公有特性是運行時會從體內釋放出一個或幾個新的病毒到系統目錄下,由釋放出來的新病毒產生破壞。如:冰河播種者(Dropper.BingHe2.2C)、MSN射手(Dropper.Worm.Smibag)等。

8.破壞性程序病毒

破壞性程序病毒的前綴是:Harm。這類病毒的公有特性是本身具有好看的圖標來誘惑用戶點擊,當用戶點擊這類病毒時,病毒便會直接對用戶計算機產生破壞。如:格式化C盤(Harm.formatC.f)、殺手命令(Harm.Command.Killer)等。

9.玩笑病毒

玩笑病毒的前綴是:Joke。也稱惡作劇病毒。這類病毒的公有特性是本身具有好看的圖標來誘惑用戶點擊,當用戶點擊這類病毒時,病毒會做出各種破壞操作來嚇唬用戶,其實病毒並沒有對用戶電腦進行任何破壞。如:女鬼(Joke.Girlghost)病毒。

10.捆綁機病毒

捆綁機病毒的前綴是:Binder。這類病毒的公有特性是病毒作者會使用特定的捆綁程序將病毒與一些應用程序如QQ、IE捆綁起來,表面上看是一個正常的文件,當用戶運行這些捆綁病毒時,會表面上運行這些應用程序,然後隱藏運行捆綁在一起的病毒,從而給用戶造成危害。如:捆綁QQ(Binder.QQPass.QQBin)、系統殺手(Binder.killsys)等。

以上為比較常見的病毒前綴,有時候我們還會看到一些其他的,但比較少見,這裡簡單提一下:

DoS:會針對某台主機或者服務器進行DoS攻擊;

Exploit:會自動通過溢出對方或者自己的系統漏洞來傳播自身,或者他本身就是一個用於

Hacking的溢出工具;

HackTool:黑客工具,也許本身並不破壞你的機子,但是會被別人加以利用來用你做替身去破壞別人。

你可以在查出某個病毒以後通過以上所說的方法來初步判斷所中病毒的基本情況,達到知己知彼的效果。在殺毒無法自動查殺,打算採用手工方式的時候這些信息會給你很大的幫助。

本文資料來源:病毒命名规则大检阅教你识别病毒- 黑客技术吧